苹果发布 Containerization Framework:开启 macOS 容器化新纪元

TL;DR

苹果 Containerization Framework 的发布,标志着 macOS 容器化进入全新阶段。

虽然苹果推出了原生容器化框架,但底层依然依赖虚拟机技术。为实现更高的安全性和隔离性,每个容器都运行在独立的轻量级虚拟机中,反而使虚拟机的使用频率和数量比以往更多。

对行业来说,会对如 OrbStack、Docker Desktop 等商业产品产生显著影响。实际上,类似 OrbStack 这样的本地容器解决方案早已存在(笔者本人也已使用一两年,并在博客中做过介绍),但苹果官方的原生方案无疑将加剧市场竞争,推动相关产品加速创新。

对开发者来说,虽然影响有限,但本地开发体验将变得更加安全高效(尤其是 M1 用户)。官方方案不仅提升了易用性和性能,也进一步促进了容器生态的融合与创新。

对于开发者和行业而言,这既是机遇,也是挑战。让我们拭目以待,苹果如何在容器领域持续发力,带来更多可能。

背景与动机

容器技术已成为现代软件开发和部署的基石。长期以来,macOS 用户在本地运行 Linux 容器时,主要依赖虚拟机方案(如 Docker Desktop、Colima、OrbStack 等),难以获得与 Linux 原生环境一致的体验。苹果在 WWDC2025 推出 Containerization Framework,旨在为 macOS 用户带来更安全、高效、原生的容器运行能力,推动开发生态进一步升级。

什么是容器

容器是一种轻量级的虚拟化技术,允许开发者在隔离的环境中运行应用程序。与传统虚拟机相比,容器共享宿主操作系统内核,但每个容器拥有独立的文件系统、网络和进程空间。这种方式使得容器启动速度更快、资源占用更低,非常适合微服务架构和持续集成/持续部署(CI/CD)流程。

- 与宿主机隔离:容器运行时与主机系统相互隔离,提升安全性。

- 工作负载之间隔离:不同容器之间互不影响,便于多应用并行部署。

- 便于开发环境一致性:开发、测试、生产环境可高度一致,减少“在我电脑上没问题”的情况。

- 运行时隔离:每个容器拥有独立的文件系统、网络和进程空间,保证应用运行互不干扰。

什么是 Containerization Framework

Containerization Framework 是苹果开源的 Swift 框架,专为在 macOS 上运行 Linux 容器而设计。其核心目标包括:

- 安全性:为容器提供与虚拟机同等级别的隔离,减少虚拟机内部的核心工具和动态库,降低攻击面和维护成本。

- 隐私保护:容器仅能访问被授权的目录,最大限度保护用户数据安全。

- 高性能:通过轻量级虚拟化和高效文件系统,提升容器启动和运行速度。

技术实现与架构

虚拟化与容器隔离

苹果的方案依然采用虚拟机作为底层隔离机制,但通过深度定制和极致优化,实现了极为轻量的虚拟化架构。每个容器可在亚秒级时间内快速启动,资源占用极低,支持高密度并发运行,极大提升了本地开发和测试的响应速度与体验。

相比传统大型虚拟机,轻量级虚拟机启动时间可缩短至亚秒级,资源占用更低,支持更多容器并发运行,显著提升了资源利用率和系统响应速度。

传统大型虚拟机:

轻量化虚拟机:

每个容器分配独立 IP,支持直接互联和访问,简化了网络配置,提升了隔离性和安全性。无需端口映射,开发者可像在 Linux 原生环境下那样直接访问容器服务,极大提升本地开发和调试效率。体验有点类似 Docker 的 macvlan 网络驱动。

实现思路上与 Kata Containers 类似,都是通过轻量级虚拟化为每个容器提供独立的虚拟机环境,提升安全隔离。但苹果的 Containerization Framework 集成度更高,专为 Apple Silicon 深度优化,充分利用了 macOS 的 Hypervisor.framework,带来更优的性能和原生体验。与 Kata Containers 依赖 QEMU、Cloud-Hypervisor、Firecracker 等多种虚拟化后端、适配广泛硬件和云平台不同,Containerization Framework 仅支持 macOS,主要面向本地开发,并原生集成 Rosetta 2,可无缝运行 x86 架构容器镜像,提升 Apple Silicon 兼容性,而 Kata Containers 更适合云环境下的多租户隔离和跨平台场景。

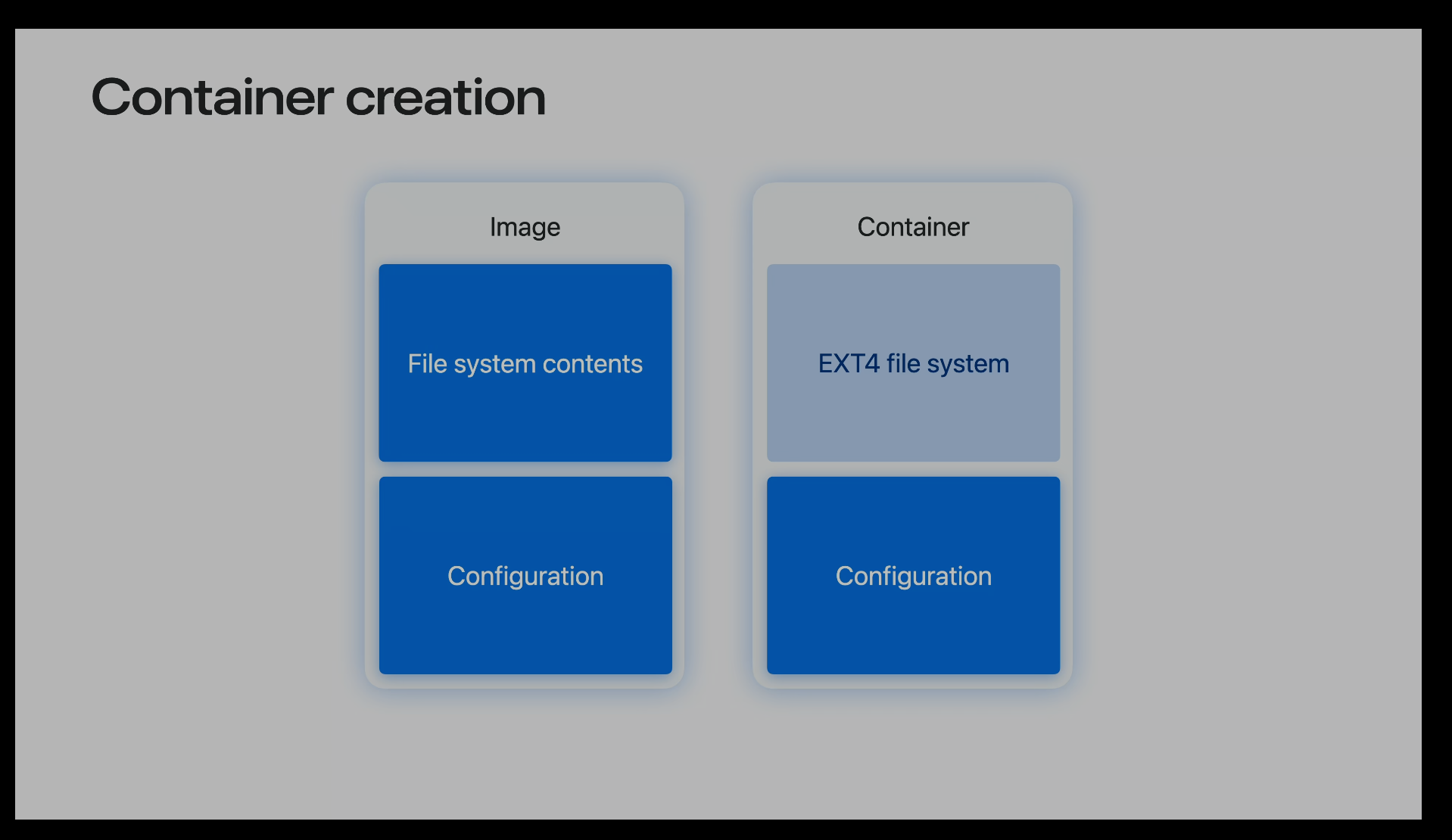

文件系统

Containerization Framework 以块设备形式为每个容器提供独立的 ext4 文件系统,这种方式不仅提升了文件隔离性和安全性,还能带来接近 Linux 原生的文件操作体验,极大减少兼容性问题。框架还提供了 Swift 包,开发者可自动化格式化、构建和填充 ext4 文件系统,简化了容器环境初始化流程。

相比传统的文件共享或挂载方案,这种架构更高效、灵活,有助于实现更强的安全隔离和更好的跨平台可移植性。

容器环境

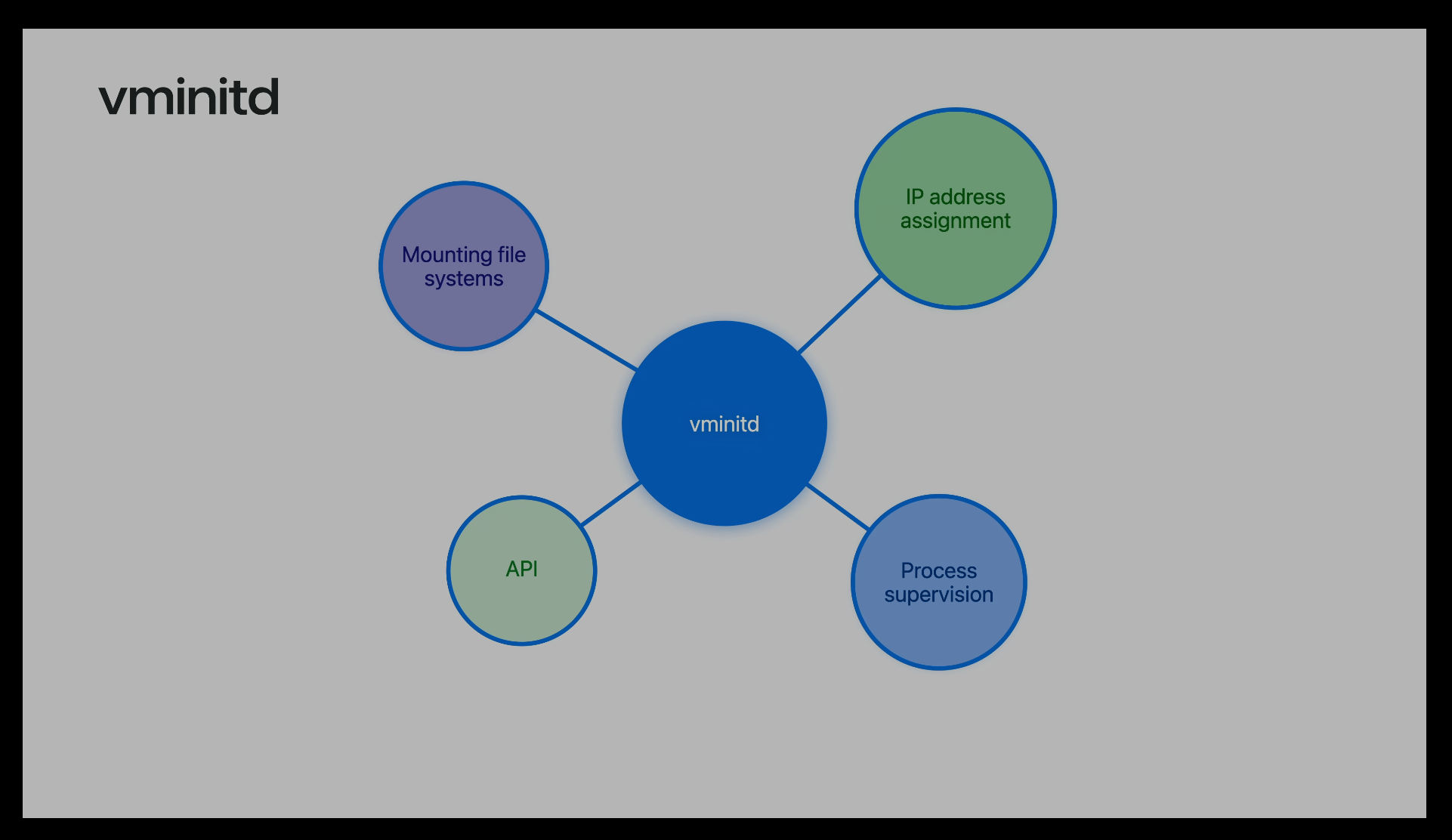

容器环境的初始化由 vminitd(用 Swift 编写的极简 init 系统)负责,作为虚拟机内的第一个进程运行,承担环境初始化、进程管理和安全加固等任务。vminitd 采用静态编译,仅包含最基本功能,极大减少了攻击面,提升了安全性和可移植性。

相比传统 Linux 虚拟机中的复杂 init 系统,这种极简设计更易于审计和维护。开发者可通过 Swift 工具链定制和编译 vminitd,便于自动化集成到容器环境中。

Swift Static Linux SDK

vminitd 的开发使用了 Swift Static Linux SDK。该工具链由苹果官方提供,支持在 macOS 上为 Linux 交叉编译完全静态链接的可执行文件。它采用 musl 作为 libc 实现,避免了 glibc 的动态依赖,使开发者能够生成无需目标系统安装任何 Swift 运行库或依赖的独立二进制文件。这不仅极大提升了跨平台兼容性和部署灵活性,也增强了安全性,非常适合容器等隔离环境下的应用场景。

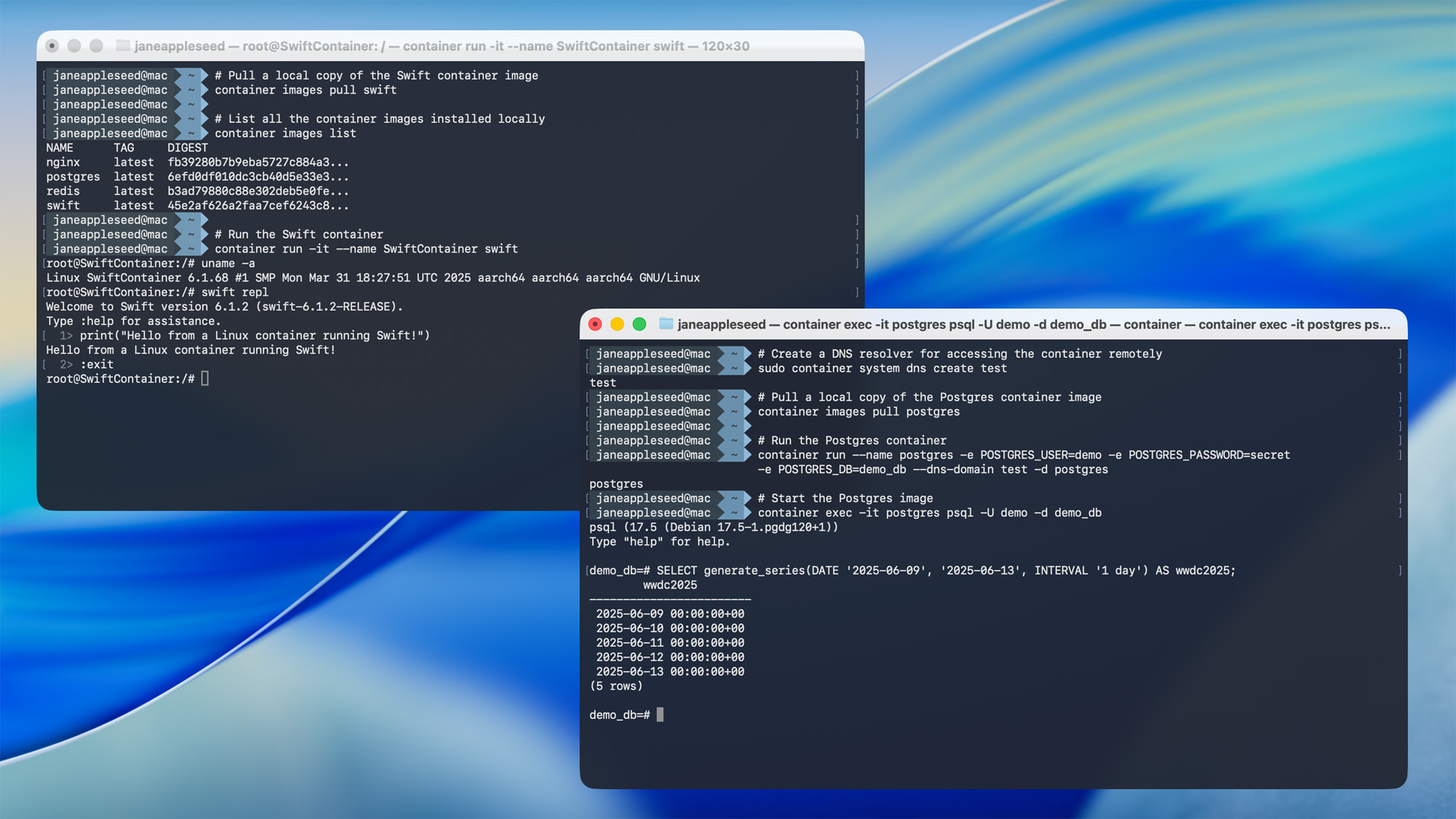

container cli

container CLI 工具是一个专为 macOS 设计的原生容器管理命令行工具,旨在替代 Docker 等第三方工具,为开发者提供高效、轻量且深度集成 Apple Silicon 的容器操作体验。

行业影响

对现有产品的冲击

- OrbStack:苹果的原生方案几乎“Sherlocked”了 OrbStack 等第三方工具。虽然 OrbStack 在自研 hypervisor、文件系统和内存管理上有独特优化,但面对官方支持,竞争压力骤增。

- Docker Desktop:Docker Inc. 在 macOS 上的生存空间进一步被压缩,未来或将更多聚焦于 Linux 和云端服务。

- Podman、Rancher Desktop:Podman 已发布原生 Mac hypervisor 支持,Rancher Desktop 也在积极适配,但都将面临苹果官方方案的直接竞争。

对开发者的影响

对大多数开发者而言,Containerization Framework 的出现不会带来破坏性变革,但将极大简化本地容器开发和测试流程,提升效率和安全性。开发者无需再为兼容性和性能问题烦恼,能够专注于业务逻辑和创新。

图片来源声明

文中所用图片均来自互联网,仅用于技术交流。如有侵权请联系删除。